What is JSON Web Token?

JSON Web Token (JWT), taraflar arasında bilgi güvenli bir şekilde iletmek için kompakt ve kendine yeterli bir yöntem tanımlayan açık bir standarttır (RFC 7519). Bu bilgiler dijital olarak imzalandığı için doğrulanabilir ve güvenilebilir. JWT'ler, bir sır (HMAC algoritmasıyla) veya bir genel/özel anahtar çifti kullanılarak RSA veya ECDSA ile imzalanabilir.

JWT'ler, taraflar arasında gizliliği sağlamak için şifrelenebilir olsa da, biz burada imzalı token'lara odaklanacağız. İmzalı token'lar, içindeki iddiaların bütünlüğünü doğrulayabilirken, şifrelenmiş token'lar bu iddiaları diğer taraflardan gizler. Token'lar genel/özel anahtar çiftleri kullanılarak imzalandığında, imza aynı zamanda yalnızca özel anahtara sahip tarafın onu imzaladığını da doğrular.

JSON Web Token'ları Ne Zaman Kullanmalısınız?

İşte JSON Web Token'ların faydalı olduğu bazı senaryolar:

-

Yetkilendirme: Bu, JWT'nin en yaygın kullanım senaryosudur. Kullanıcı giriş yaptıktan sonra, her sonraki istekte JWT yer alır, bu da kullanıcının bu token ile izin verilen rotalara, hizmetlere ve kaynaklara erişmesine olanak tanır. Tek Oturum Açma (Single Sign On), küçük bir yük ile ve farklı alanlarda kolayca kullanılabilir olması nedeniyle günümüzde geniş ölçüde JWT kullanmaktadır.

-

Bilgi Alışverişi: JSON Web Token'lar, taraflar arasında güvenli bir şekilde bilgi iletmenin iyi bir yoludur. JWT'ler imzalanabileceği için—örneğin, genel/özel anahtar çiftleri kullanılarak—gönderenlerin iddia ettikleri kişi olduklarından emin olabilirsiniz. Ayrıca, imza başlık ve yük kullanılarak hesaplandığı için, içeriğin değiştirilmediğini de doğrulayabilirsiniz.

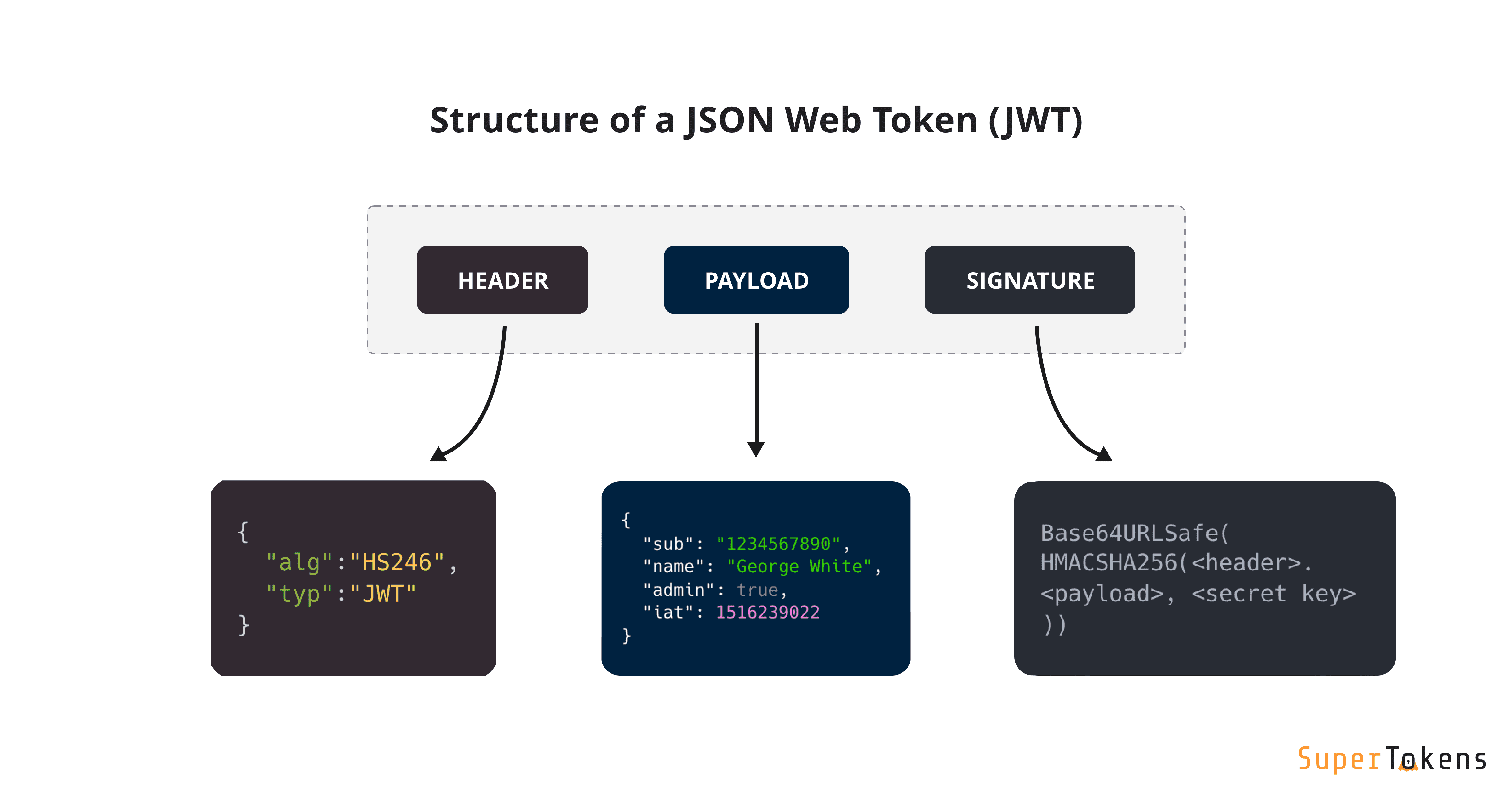

JSON Web Token Yapısı Nedir?

Kompakt formunda, JSON Web Token'lar nokta (.) ile ayrılmış üç parçadan oluşur:

- Header (Başlık)

- Payload (Yük)

- Signature (İmza)

Bu nedenle, bir JWT genellikle şu şekilde görünür:

xxxxx.yyyyy.zzzzz

Farklı parçaları inceleyelim:

Başlık

Başlık, genellikle iki bölümden oluşur: token türü (JWT) ve kullanılan imzalama algoritması (örneğin, HMAC SHA256 veya RSA).

{

"alg": "HS256",

"typ": "JWT"

}Then, this JSON is Base64Url encoded to form the first part of the JWT.

Payload

The second part of the token is the payload, which contains the claims. Claims are statements about an entity (typically, the user) and additional data. There are three types of claims: registered, public, and private claims.

-

Registered claims: These are a set of predefined claims which are not mandatory but recommended, to provide a set of useful, interoperable claims. Some of them are: iss (issuer), exp (expiration time), sub (subject), aud (audience), and others.

Notice that the claim names are only three characters long as JWT is meant to be compact.

-

Public claims: These can be defined at will by those using JWTs. But to avoid collisions they should be defined in the IANA JSON Web Token Registry or be defined as a URI that contains a collision resistant namespace.

-

Private claims: These are the custom claims created to share information between parties that agree on using them and are neither registered or public claims.

An example payload could be:

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}The payload is then Base64Url encoded to form the second part of the JSON Web Token.

Do note that for signed tokens this information, though protected against tampering, is readable by anyone. Do not put secret information in the payload or header elements of a JWT unless it is encrypted.

Signature

To create the signature part you have to take the encoded header, the encoded payload, a secret, the algorithm specified in the header, and sign that.

For example if you want to use the HMAC SHA256 algorithm, the signature will be created in the following way:

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)The signature is used to verify the message wasn't changed along the way, and, in the case of tokens signed with a private key, it can also verify that the sender of the JWT is who it says it is.

Putting all together

The output is three Base64-URL strings separated by dots that can be easily passed in HTML and HTTP environments, while being more compact when compared to XML-based standards such as SAML.

The following shows a JWT that has the previous header and payload encoded, and it is signed with a secret.

If you want to play with JWT and put these concepts into practice, you can use jwt.io Debugger to decode, verify, and generate JWTs.